ادعت شركة أمنية أن المعالج الخبيث ، الذي تم تنزيله أكثر من 10000 مرة من Google Play ، قام بشكل غير مباشر بتثبيت حصان طروادة للوصول عن بُعد يمكنه سرقة كلمات مرور المستخدمين والرسائل النصية وغيرها من البيانات السرية.

ظهر إلى النور حصان طروادة الذي يحمل اسمي TeaBot و Anatsa مايو الماضي. لقد استخدمت برامج البث وأساءت استخدام خدمات الوصول إلى Android للسماح لصانعي البرامج الضارة بمشاهدة شاشات الأجهزة المصابة عن بُعد والتفاعل مع أنشطة الأجهزة. في ذلك الوقت ، تم التخطيط لـ TeaBot لسرقة البيانات من قائمة التطبيقات المحددة مسبقًا من حوالي 60 بنكًا حول العالم.

يوم الثلاثاء ، شركة الأمن Cliffy ذكرت عاد إبريق الشاي. خلال هذا الوقت ، انتشر حصان طروادة من خلال تطبيق ضار يسمى QR Code & Barcode Scanner ، والذي ، كما يوحي الاسم ، سمح للمستخدمين بالتفاعل مع رموز QR والباركود. يحتوي هذا المعالج على أكثر من 10000 عملية تثبيت ، قبل ذلك أبلغ باحثو Cleafy عن نشاط احتيالي إلى Google و Google إزالته.

“أحد أكبر الاختلافات[s]يتضمن ذلك زيادة في التطبيقات المستهدفة مقارنة بالنماذج التي تم اكتشافها خلال مايو 2021 تطبيقات الخدمات المصرفية المنزلية وتطبيقات التأمين ومحافظ التشفير ومعاملات التشفيروكتب الباحثون: “في أقل من عام ، نما عدد التطبيقات التي تستهدفها TeaBot بأكثر من 500٪ ، من 60 هدفًا إلى أكثر من 400”.

في الأشهر الأخيرة ، بدأ TeaBot في دعم لغات جديدة ، بما في ذلك الروسية والسلوفاكية والصينية الماندرين ، لعرض الرسائل المخصصة على الهواتف المصابة. تم اكتشاف معالج الماسح الضوئي الاحتيالي الموزع على Play على أنه ضار فقط بواسطة خدمتين من خدمات مكافحة البرامج الضارة ، ولم يطلب سوى أذونات معينة في وقت التنزيل. تُصوِّر جميع المراجعات التطبيق على أنه نظامي ويعمل بشكل جيد ، مما يجعل من الصعب على الأقل خبرة تحديد مخاطر debot.

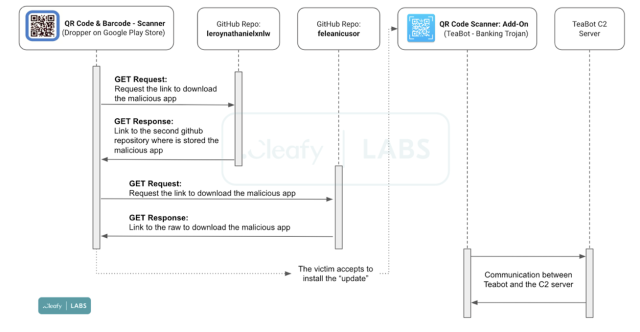

بمجرد التثبيت ، يعرض تطبيق ماسح رمز الاستجابة السريعة والرمز الشريطي الخبيث نافذة منبثقة لإعلام المستخدمين بوجود تحديث. ولكن بدلاً من جعل التحديث متاحًا بشكل طبيعي من خلال Play ، قامت النافذة المنبثقة بتنزيله من مستودعات GitHub المحددة التي أنشأها المستخدم feleanicusor. أنشأ كلا المستودعات المستودع.

تقدم هذه الخريطة نظرة عامة على سلسلة العدوى التي أنشأها مؤلفو TeaBot:

ينظف

كتب باحثون واضحون:

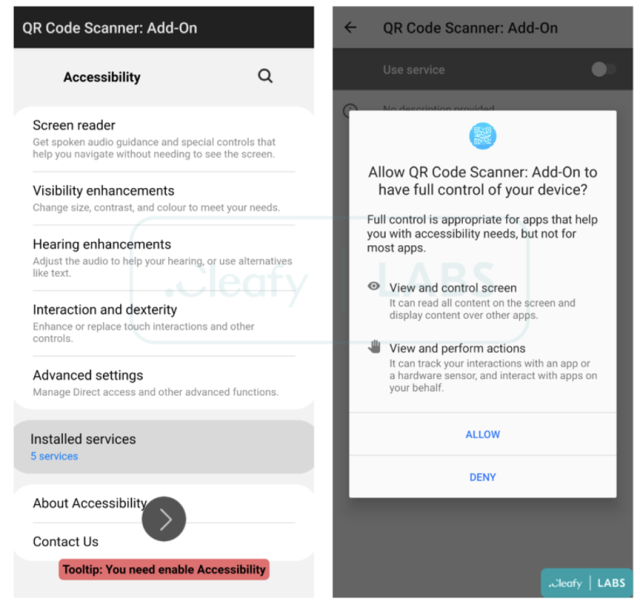

سيبدأ TeaBot عملية التثبيت بمجرد موافقة المستخدمين على تنزيل “التحديث” الوهمي وتنفيذه.

- شاشة العرض والتحكم: تُستخدم لاسترداد المعلومات المهمة مثل بيانات اعتماد تسجيل الدخول والرسائل النصية القصيرة ورموز 2FA من شاشة الجهاز.

- عرض وتنفيذ الإجراءات: بعد مرحلة التثبيت ، يتم استخدامه لقبول أنواع مختلفة من الأذونات وتنفيذ إجراءات ضارة على الجهاز المصاب.

ينظف

TeaBot هو أحدث برنامج ضار لنظام Android ينتشر في سوق التطبيقات الرسمي لشركة Google. عادةً ما تقوم الشركة بإزالة التطبيقات الضارة بمجرد الإبلاغ عنها ، ولكنها لا تزال تكافح لتحديد البرامج الضارة نفسها. لم يستجب ممثلو Google لطلب التعليق على هذه الوظيفة.

قائمة المؤشرات التي يمكن للأشخاص استخدامها لتحديد ما إذا تم تثبيت معالج ضار موجودة في منشور Cliffy Tuesday.

يسرد الصورة صور جيتي

/cdn.vox-cdn.com/uploads/chorus_asset/file/25406201/DSCF6919.jpg)